GPUhammer: Nvidia-ს ჩიპები Rowhammer-ის ტიპის შეტევების პირველი მსხვერპლია

მკვლევრებმა წარმოადგინეს GPUhammer — პირველი წარმატებული Rowhammer-ის ტიპის შეტევა დისკრეტულ GPU-ზე, რომელსაც შეუძლია ბიტების შებრუნებით AI მოდელების სიზუსტე კატასტროფულად შეამციროს. Nvidia მომხმარებლებს წარმადობის შემცირების ხარჯზე დაცვის მექანიზმის ჩართვას ურჩევს.

GPUhammer-ი პირველი შეტევაა, რომელიც ბიტებს უშუალოდ GPU-ს ჩაშენებულ მეხსიერებაში აბრუნებს. სავარაუდოდ, ის უკანასკნელი არ იქნება.

Nvidia თავისი ერთ-ერთი GPU პროდუქტის ხაზის მომხმარებლებს ურჩევს, ჩართონ დაცვის მექანიზმი, რომელიც წარმადობას 10%-მდე შეამცირებს. ეს ნაბიჯი მიზნად ისახავს მომხმარებლების დაცვას ექსპლოიტებისგან, რომლებმაც შეიძლება ჰაკერებს სამუშაო პროექტების საბოტაჟისა და, შესაძლოა, სხვა სახის კომპრომეტაციის საშუალება მისცეს.

ეს გადაწყვეტილება მოჰყვა შეტევას, რომელიც აკადემიური მკვლევრების გუნდმა Nvidia-ს RTX A6000-ზე განახორციელა — ფართოდ გამოყენებულ GPU-ზე მაღალი წარმადობის გამოთვლებისთვის, რომელიც მრავალი ღრუბლოვანი სერვისიდანაა ხელმისაწვდომი. მკვლევრების მიერ აღმოჩენილმა მოწყვლადობამ GPU გახსნა Rowhammer-ისთვის, შეტევების კლასისთვის, რომელიც იყენებს ფიზიკურ სისუსტეს მონაცემთა შემნახველ DRAM ჩიპის მოდულებში.

Rowhammer-ი ჰაკერებს საშუალებას აძლევს, შეცვალონ ან დააზიანონ მეხსიერებაში შენახული მონაცემები მეხსიერების უჯრედების ფიზიკურ რიგზე სწრაფად და განმეორებით წვდომით — ანუ „დაბომბვით“. საგულდაგულოდ შერჩეული რიგების განმეორებით „დაბომბვით“, შეტევა იწვევს ბიტების შებრუნებას (bit flips) მეზობელ რიგებში, რაც ნიშნავს, რომ ციფრული ნული ერთიანად გარდაიქმნება ან პირიქით. აქამდე, Rowhammer-ის შეტევები მხოლოდ CPU-სთვის განკუთვნილ მეხსიერების ჩიპებზე იყო ნაჩვენები.

„კატასტროფული ტვინის დაზიანების“ მსგავსად

ეს ყველაფერი გასულ კვირას შეიცვალა, როდესაც მკვლევრებმა GPUhammer-ი წარმოადგინეს — პირველი ცნობილი წარმატებული Rowhammer შეტევა დისკრეტულ GPU-ზე. ბოლო წლებში, GPU-ები მაღალი წარმადობის გამოთვლების, მანქანური სწავლების, ნეირონული ქსელებისა და AI-ის სხვა გამოყენებების მთავარ სამუშაო ინსტრუმენტად იქცა. AI და HPC ბუმიდან ყველაზე მეტი სარგებელი Nvidia-მ მიიღო, რომელიც გასულ კვირას პირველი კომპანია გახდა, რომლის შეფასებამაც 4 ტრილიონ დოლარს მიაღწია.

მკვლევრების კონცეფციის დამადასტურებელმა ექსპლოიტმა შეძლო ღრმა ნეირონული ქსელის მოდელებში ჩარევა, რომლებიც გამოიყენება ისეთ სფეროებში, როგორიცაა ავტონომიური მართვა და სამედიცინო გამოსახულება MRI სკანირების ანალიზისთვის. GPUHammer-ი აბრუნებს ერთ ბიტს მოდელის წონის ხარისხის მაჩვენებელში. ამ ერთმა ბიტმა შეიძლება ხარისხის მაჩვენებელი 16-ით გაზარდოს, რაც მოდელის წონას 216-ჯერ ცვლის და მოდელის სიზუსტეს 80%-დან 0.1%-მდე აგდებს, — ამბობს Gururaj Saileshwar-ი, ტორონტოს უნივერსიტეტის ასისტენტ-პროფესორი.

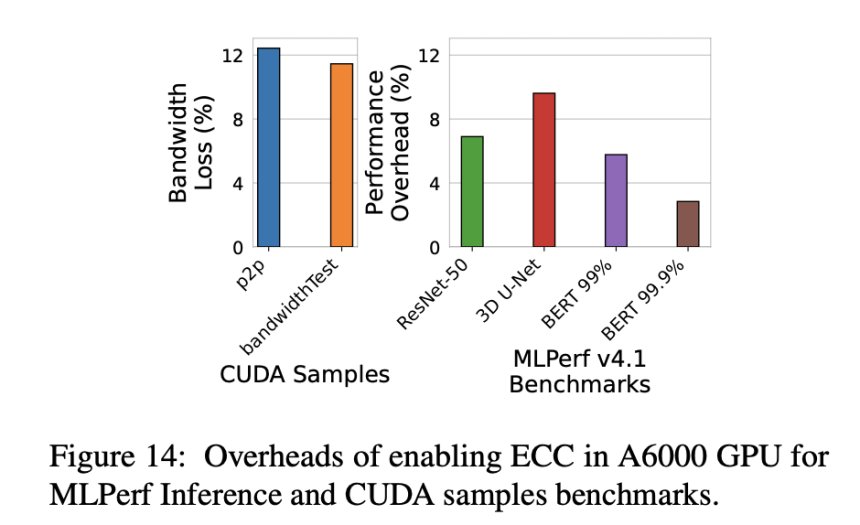

A6000 GPU-ზე ECC-ს ჩართვით გამოწვეული დამატებითი დატვირთვა MLPerf Inference-ისა და CUDA-ს ბენჩმარკების მიხედვით.

„ეს მოდელში კატასტროფული ტვინის დაზიანების გამოწვევას ჰგავს: მხოლოდ ერთი ბიტის შებრუნებით, სიზუსტე შეიძლება 80%-დან 0.1%-მდე დაეცეს, რაც მას უსარგებლოს ხდის“, — წერს Saileshwar-ი. „ასეთი სიზუსტის დეგრადაციით, თვითმმართველმა მანქანამ შეიძლება არასწორად მოახდინოს „გაჩერების“ ნიშნის კლასიფიკაცია, ან შეწყვიტოს ფეხით მოსიარულეთა ამოცნობა.“ საპასუხოდ, Nvidia მომხმარებლებს ურჩევს, დანერგონ დაცვის მექანიზმი, რომელმაც შეიძლება საერთო წარმადობა 10%-მდე შეამციროს.

ეს თქვენი მშობლების Rowhammer არ არის

Rowhammer-ის შეტევები რთული შესასრულებელია სხვადასხვა მიზეზის გამო. ერთი ის, რომ GPU-ები მონაცემებს იღებენ GDDR მეხსიერებიდან, რომელიც ფიზიკურად GPU-ს დაფაზეა განთავსებული, განსხვავებით DDR მოდულებისგან, რომლებიც CPU-სგან ცალკეა. GPU-სთვის საჭირო „დაბომბვის“ პატერნები სრულიად განსხვავებულია. საპასუხოდ, Nvidia-მ გასულ კვირას გამოაქვეყნა უსაფრთხოების შეტყობინება, სადაც მომხმარებლებს შეახსენა დაცვის მექანიზმის შესახებ, რომელიც ფორმალურად ცნობილია, როგორც სისტემური დონის შეცდომების მაკორექტირებელი კოდი (ECC). ECC მუშაობს ე.წ. „მეხსიერების სიტყვების“ გამოყენებით, რათა შეინახოს ჭარბი საკონტროლო ბიტები მონაცემთა ბიტების გვერდით.

Nvidia-ს Hopper და Blackwell არქიტექტურებზე დაფუძნებულ GPU-ებს ECC უკვე ჩართული აქვთ. სხვა არქიტექტურებზე, ECC ნაგულისხმევად ჩართული არ არის.

თუმცა, დაცვას თავისი შეზღუდვები აქვს. Saileshwar-ი განმარტავს: „NVIDIA-ს GPU-ებზე, როგორიცაა A6000, ECC ჩვეულებრივ იყენებს SECDED (ერთი შეცდომის კორექცია, ორი შეცდომის დეტექცია) კოდებს. ეს ნიშნავს, რომ ერთბიტიანი შეცდომები ავტომატურად სწორდება, ორბიტიანი შეცდომები კი ფიქსირდება, მაგრამ არ სწორდება. თუ Rowhammer-ი გამოიწვევს 3 ან მეტი ბიტის შებრუნებას, ECC-მ, შესაძლოა, ვერ შეძლოს მისი აღმოჩენა ან გამოიწვიოს მონაცემთა ჩუმი დაზიანება. ასე რომ, ECC-ს, როგორც დაცვის მექანიზმის, გამოყენება ორლესული ხმალია.“

Saileshwar-მა თქვა, რომ სხვა Nvidia-ს ჩიპებიც, შესაძლოა, მოწყვლადი იყოს იმავე შეტევის მიმართ. ათწლეულის განმავლობაში, GPUhammer-ი პირველი ვარიანტია, რომელმაც ბიტები დისკრეტული GPU-ების შიგნით შეაბრუნა და პირველი, რომელმაც GDDR6 GPU მეხსიერების მოდულებზე განახორციელა შეტევა.

ITNEWS-ის მეგობარი ვებ-გვერდია ITJOBS.GE. ITJOBS.GE-ზე ორგანიზაციებს და ფიზიკურ პირებს, აქვთ უფლება განათავსონ როგორც ვაკანსიები, ტრენინგები და ივენთები ასევე კონკრეტული Tech დავალებები, რისთვისაც ეძებენ დეველოპერებს, დიზაინერებს, სეო სპეციალისტებს და ა.შ. ITJOBS.GE - იპოვე დასაქმების საუკეთესო შესაძლებლობები ან გამოაქვეყნე ვაკანსია / დავალება და მიაწვდინე ხმა სასურველ აუდიტორიას.

გაზიარება

როგორია თქვენი რეაქცია?

მოწონება

0

მოწონება

0

არ მომწონს

0

არ მომწონს

0

სიყვარული

0

სიყვარული

0

სასაცილო

0

სასაცილო

0

გაბრაზებული

0

გაბრაზებული

0

მოწყენილი

0

მოწყენილი

0

ვაუ

0

ვაუ

0